في إطار التنسيق الدولي لمواجهة الجرائم السيبرانية، أعلنت Microsoft عن عملية واسعة النطاق استهدفت منصة التصيّد الاحتيالي Tycoon 2FA، التي تعتمد نموذج التصيد الاحتيالي كخدمة (Phishing-as-a-Service)، وقد تحولت خلال الأعوام الأخيرة إلى أحد أبرز محركات انتحال الهوية الرقمية والاستيلاء على الحسابات عبر الإنترنت.

جاءت العملية ضمن تحالف دولي تقوده Microsoft بالتنسيق مع Europol، وبمشاركة Resecurity، وعدد من الشركاء في القطاعين العام والخاص، وقد تمكنت الجهات المشاركة من تعطيل جزء كبير من البنية التحتية التي تعتمد عليها المنصة في تنفيذ حملاتها الاحتيالية.

في التفاصيل، أوضحت Microsoft أن عملية تعطيل المنصة، والتي جرى الإعلان عنها في الرابع من مارس، قد تم تنفيذها بموجب أمر قضائي صادر عن محكمة أمريكية، ونجحت في الاستيلاء على 330 نطاقاً إلكترونياً نشطاً كانت مستخدمة لتشغيل البنية التحتية الخاصة بمنصة Tycoon 2FA، بما في ذلك لوحات التحكم وصفحات تسجيل الدخول المزيفة المصممة للاستيلاء على الحسابات.

جرت العملية بالتنسيق مع وكالة الشرطة الأوروبية Europol عبر برنامج Cyber Intelligence Extension Programme. وبمشاركة وعدد من الشركاء في القطاعين العام والخاص، من بينها شركة Resecurity التي سهلت الوصول إلى منصة Tycoon 2FA، إلى جانب Cloudflare التي ساعدت في تعطيل البنية التحتية الواقعة خارج الولاية القضائية الأمريكية، في حين تولت Coinbase تتبع الأموال المسروقة، بينما قدمت مؤسسة Shadowserver دعماً في إخطار أكثر من 200 فريق للاستجابة لطوارئ الحاسوب (CERT) حول العالم.

منصة متطورة تتجاوز مفهوم “عدة التصيد”

بحسب Microsoft، كانت Tycoon 2FA نشطة منذ عام 2023 على الأقل، وصُممت خصيصاً لتجاوز آليات المصادقة متعددة العوامل (MFA)، ما يسمح للمهاجمين بانتحال صفة المستخدمين الشرعيين والوصول إلى خدمات مثل Microsoft 365 وOutlook وGmail.

وبحلول منتصف عام 2025، أفادت Microsoft أن Tycoon 2FA كانت مسؤولة عن نحو 62% من جميع محاولات التصيد الاحتيالي التي تمكنت الشركة من حجبها، بما في ذلك أكثر من 30 مليون رسالة بريد إلكتروني في شهر واحد فقط. كما ربطت الشركة المنصة بنحو 96 ألف ضحية حول العالم منذ عام 2023، من بينهم أكثر من 55 ألف عميل لدى Microsoft.

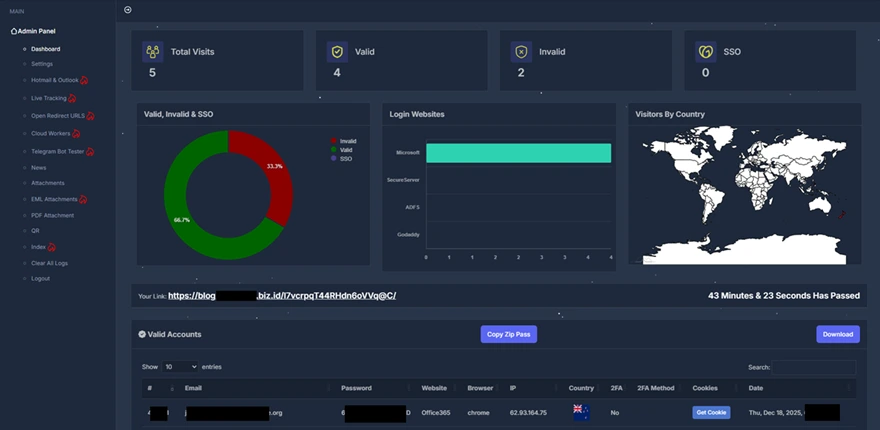

في تقرير نشرته Resecurity، أكدت أنها حصلت على إمكانية الدخول إلى Tycoon 2FA، وراقبت مساعدتها آلاف مجرمي الإنترنت على أتمتة عمليات سرقة بيانات الاعتماد واختراق الحسابات على نطاق واسع.

وبحسب الشركة، تضمنت المنصة لوحة تحكم رسومية تفاعلية إلى جانب واجهة برمجة تطبيقات (API)، وهي ميزات من شأنها خفض الحواجز التقنية أمام المستخدمين الأقل خبرة، وفي الوقت نفسه تمكين الجهات الأكثر احترافاً من توسيع حملاتها الاحتيالية بكفاءة أكبر.

كمل أشارت Resecurity إلى أن عدة Tycoon 2FA مصممة لاستهداف المؤسسات والمستخدمين الأفراد على حد سواء. فقد ركزت على مسارات تسجيل الدخول المرتبطة بمنصات مثل Okta وخدمة Microsoft Active Directory Federation Services، كما وفرت قوالب تحاكي خدمات Microsoft الاستهلاكية مثل Hotmail وOutlook.

تكشف التفاصيل التقنية التي عرضتها Resecurity أن نجاح Tycoon 2FA لم يكن نتيجة ابتكار تقنية واحدة جديدة، إنما بسبب دمج عدة أساليب مجربة ضمن خدمة مرنة قابلة للتكيف.

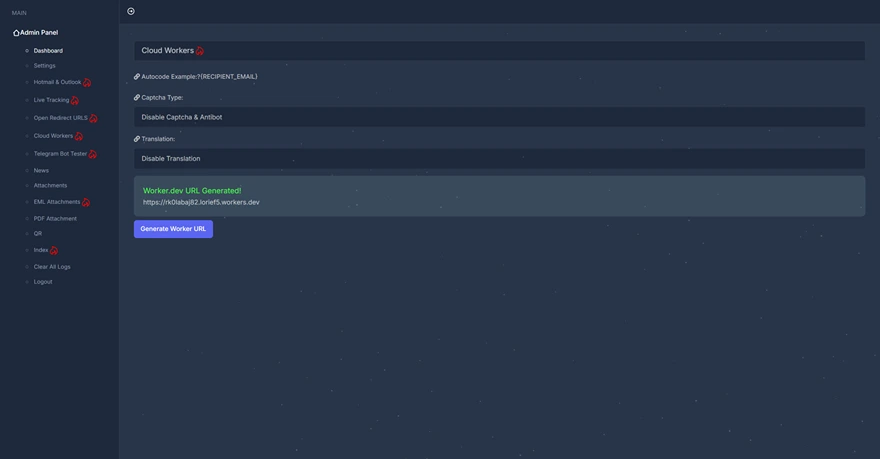

فقد استخدمت المنصة، وفقاً للشركة، ثغرات إعادة التوجيه المفتوح (Open Redirect) في مواقع تابعة لجهات خارجية لتدوير الروابط، مما يجعل روابط التصيد تبدو أكثر موثوقية أو يصعب حجبها. كما اعتمد المشغلون على Cloudflare Workers لإخفاء البنية الخبيثة، إلى جانب استخدام اختبارات CAPTCHA مزيفة أو تحديات على نمط Turnstile لإضفاء مظهر من الشرعية.

وإضافة إلى ذلك، احتوت المنصة على آليات مضادة للروبوتات تهدف إلى استبعاد محركات البحث وبرامج مكافحة الفيروسات وخدمات VPN والباحثين الأمنيين. أما بيانات الاعتماد المسروقة والمعلومات المرتبطة بها فكان يمكن نقلها تلقائياً إلى المهاجمين عبر تطبيق Telegram.

اقتصاد جرائم سيبرانية قائم على الخدمات

تسلط هذه النتائج الضوء على طبيعة النظام البيئي التجاري للجرائم الإلكترونية. فبحسب وصف Microsoft وResecurity، لم تعمل Tycoon 2FA كحملة تصيد منفردة، إنما كانت أقرب لكونها طبقة خدمية تدعم عدداً كبيراً من الحملات المختلفة.

فقد أشارت Microsoft إلى أن المنصة وفرت إمكانات واسعة لانتحال الهوية والوصول الأولي إلى الأنظمة، في حين لاحظت Resecurity استخداماتها في طيف واسع من الأنشطة، بدءاً من التصيد التقليدي وصولاً إلى مخططات قد تدعم احتيال البريد الإلكتروني للأعمال (Business Email Compromise) وعمليات الاحتيال عبر التحويلات المالية.

وهذا يفسر السبب وراء الاستجابة الدولية الواسعة لعملية التعطيل؛ إذ إن تفكيك خدمة إجرامية مشتركة يمكن أن يكون أكثر تأثيراً من إيقاف حملة تصيد واحدة أو مهاجم منفرد.