تهديدات

-

رصد برمجية خبيثة جديدة على Windows لاختراق شبكة إحدى شركات Fortune 100

سلالة برمجيات خبيثة تتجاوز حلول الحماية التقليدية والمتقدمة، مع اختراق طال إحدى شركات Fortune 100 في المجال المالي

-

اختراق أنظمة المؤسسات عبر ملحقات خبيثة في متصفح Google Chrome

تحليل أمني يكشف حملة منظمة لاختطاف جلسات العمل وتعطيل استجابة الفرق التقنية للحوادث الرقمية.

-

النقطة العمياء فوق جدار الحماية: السطح الخارجي المكشوف بوصفه المؤشر الأول للهجمات السيبرانية

الإنترنت مساحة واسعة وفوضوية، لكن مراقبته بفعالية ممكنة عند ربط الإشارات بالسياق التشغيلي.

-

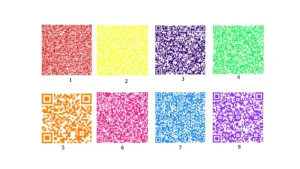

الرموز الملونة الخادعة: كيف تحولت تقنية QR الفنية إلى ثغرة تتجاوز دفاعات الشركات

تصاميم QR الجمالية تضلل أنظمة الحماية وتسهل هجمات التصيد عبر نقل الضحية للأجهزة المحمولة غير المؤمنة.

-

استغلال نشط لثغرة Gogs يجبر CISA على إدراجها ضمن قائمة الثغرات المعروفة المستغلة

تحذير CISA يتزامن مع رصد Wiz لاختراق أكثر من 700 خادم مكشوف ويضع مهلة حتى 2 فبراير 2026 لإجراءات التخفيف.

-

مجموعة MuddyWater تعيد هندسة ترسانتها بلغة Rust لاستهداف البنى التحتية الحيوية

CloudSEK تكشف حملة تصيد تنسب إلى MuddyWater تستخدم مستندات Word

-

توقف خدمات DNS في عدد من أجهزة Cisco

خلل برمجـي يدخل شبكات الأعمال الصغيرة في دوامة الانهيار المتكرر

-

مايكروسوفت ترفض تصنيف حقن الأوامر في Copilot كثغرة والباحثون يحذرون من التهاون

جدل متصاعد حول Copilot بعد رفض Microsoft تصنيف “حقن الأوامر” كثغرة أمنية.

-

تراجع كبير في خسائر الاختراقات السيبرانية للعملات المشفرة خلال ديسمبر 2025

تكرار الهفوات البشرية في قطاع العملات المشفرة يكشف خطورة ضعف الحوكمة الفردية

-

امتدادات خبيثة على Chrome وEdge وFirefox تجمع بيانات الاجتماعات

تكشف حملة DarkSpectre كيف يمكن لامتداد بسيط أن يتحول إلى أداة مراقبة واسعة داخل بيئات العمل والشركات