أكدت شركة Salesforce أنها لن تدخل في أي مفاوضات مع القراصنة الذين يقفون وراء موجة واسعة من هجمات سرقة البيانات التي طالت عملاءها خلال العام الجاري، في واحدة من أكبر عمليات الابتزاز الإلكتروني التي استهدفت شركات عالمية.

وذكرت الشركة في رسالة بريد إلكتروني إلى عملائها، نشرت تفاصيلها وكالة Bloomberg، أنها تلقت معلومات استخباراتية موثوقة تشير إلى نية المهاجمين نشر البيانات المسروقة، لكنها شددت على أنها لن تدفع أي فدية مقابل ذلك. وأكدت أن سياستها واضحة بعدم التفاعل أو التفاوض أو دفع أي مبالغ ضمن أي محاولات ابتزاز إلكتروني.

وجاء هذا الموقف بعد أن أطلق القراصنة، الذين يسمون أنفسهم Scattered Lapsus$ Hunters، موقعاً على الإنترنت ضمن نطاق breachforums.hn، الذي يحمل اسم منتدى BreachForums الشهير ببيع وتسريب البيانات المسروقة. ويستخدم المهاجمون هذا الموقع لابتزاز 39 شركة من بينها علامات تجارية عالمية مثل FedEx وDisney/Hulu وHome Depot وMarriott وGoogle وCisco وToyota وGap وKering وMcDonald’s وWalgreens وInstacart وCartier وAdidas وSaks Fifth Avenue وAir France وKLM وTransunion وHBO Max وUPS وChanel وIKEA.

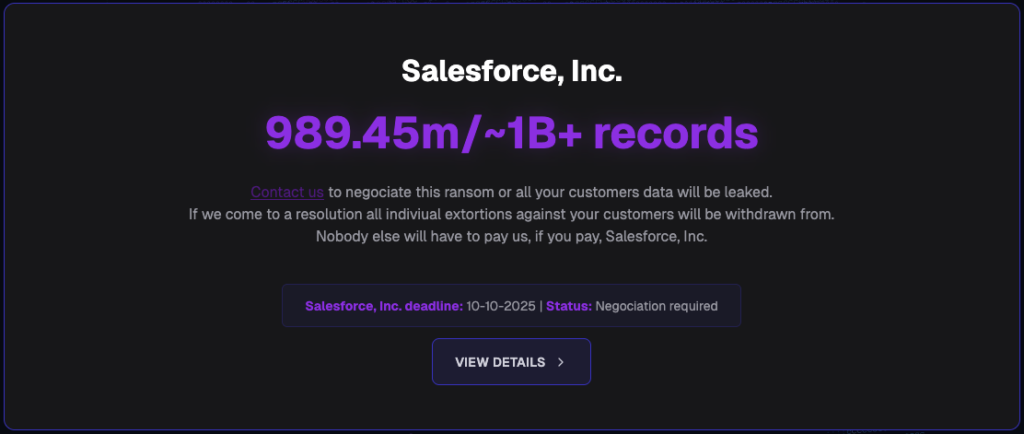

وزعم القراصنة أنهم استحوذوا على نحو مليار سجل بيانات، مهددين بنشرها علناً ما لم تدفع الشركات المتضررة مبالغ مالية منفصلة، أو تدفع Salesforce فدية موحدة نيابة عن جميع عملائها المتأثرين.

تشير المعلومات إلى أن المهاجمون جمعوا البيانات المسروقة خلال حملتين منفصلتين في عام 2025. بدأت الحملة الأولى في أواخر عام 2024 عندما انتحلوا صفة موظفي دعم فني في هجمات هندسة اجتماعية لخداع العاملين ودفعهم لمنح صلاحيات لتطبيق OAuth خبيث داخل بيئة Salesforce الخاصة بشركاتهم. وبمجرد ربط التطبيق، تمكن القراصنة من تنزيل قواعد البيانات واستخدامها لاحقاً لابتزاز الشركات عبر البريد الإلكتروني.

طالت هذه الهجمات مؤسسات بارزة مثل Google وCisco وQantas وAdidas وAllianz Life وFarmers Insurance وWorkday وKering ومجموعة LVMH التي تضم Dior وLouis Vuitton وTiffany & Co.

أما الحملة الثانية فبدأت في أغسطس 2025، عندما استخدم المهاجمون رموز OAuth مسروقة من تطبيق SalesLoft Drift لاختراق بيئات إدارة علاقات العملاء CRM لعدد من الشركات وسرقة بياناتها. وتركزت الهجمات على سرقة بيانات تذاكر الدعم الفني لرصد بيانات اعتماد الدخول ورموز API ومفاتيح المصادقة ومعلومات حساسة أخرى يمكن أن تتيح لهم الوصول إلى البنى التحتية السحابية للشركات.

وقال أحد أعضاء مجموعة ShinyHunters، التي شاركت في هذه الحملة إنهم سرقوا نحو 1.5 مليار سجل بيانات تخص أكثر من 760 شركة. ومن بين الشركات التي أكدت تأثرها بالهجوم على سلسلة التوريد لـSalesLoft شركات كبرى مثل Google وCloudflare وZscaler وTenable وCyberArk وElastic وBeyondTrust وProofpoint وJFrog وNutanix وQualys وRubrik وCato Networks وPalo Alto Networks وغيرها.

وأوضحت تقارير أمنية أن المهاجمين استخدموا موقع تسريب البيانات الذي أطلقوه في البداية لابتزاز ضحايا حملة الهندسة الاجتماعية، لكن المجموعة كانت تخطط لبدء استهداف الشركات المتضررة من هجمات SalesLoft بعد 10 أكتوبر الجاري.

غير أن الموقع أُغلق مؤخراً، إذ أصبح نطاق breachforums.hn يستخدم خوادم أسماء تابعة لـ Cloudflare سبق أن استعانت بها وكالة التحقيقات الفيدرالية الأمريكية FBI في عملياتها لمصادرة نطاقات إلكترونية مشبوهة. ولم يرد مكتب التحقيقات على استفسارات الصحافة حول ما إذا كان قد صادر النطاق بالفعل.