في يوم جمعة، أواخر أيام العام 2025، شهد الفضاء السيبراني أكبر موجة من هجمات تعطيل الخدمات (DDoS)، حتى تاريخ كتابة هذه السطور. ملايين من أجهزة Android TV المصابة بالبرمجيات الخبيثة، من صناديق بث رخيصة، وأجهزة استقبال، وتلفزيونات ذكية، بدأت في إطلاق سيل من الطلبات الشبكية بسرعات ودفعات قياسية تاريخية.

في السابق، تعاملت فرق الأمن السيبراني مع هجمات حجب الخدمة بوصفها أشبه بازدحام مروري رقمي مزعج، ومكلف أحياناً، مع توظيف خبيث تكتيكياً، لكنه نادراً ما يشكل تهديداً وجودياً. غير أن البيانات الواردة في تقرير Cloudflare للربع الرابع من عام 2025 حول تهديدات DDoS تشير بوضوح إلى أن هذا التصور بات متأخراً. فهذه الهجمات اليوم هي اختبار ضغط منهجي على أكثر مسارات الاتصال حيوية في العالم، من شبكات الاتصالات إلى البنية التحتية السحابية، مدفوعة بأجهزة استهلاكية غير مدارة تسللت بهدوء عبر سلاسل الإمداد إلى قلب هذه المنظومات.

تضاعف قياسي

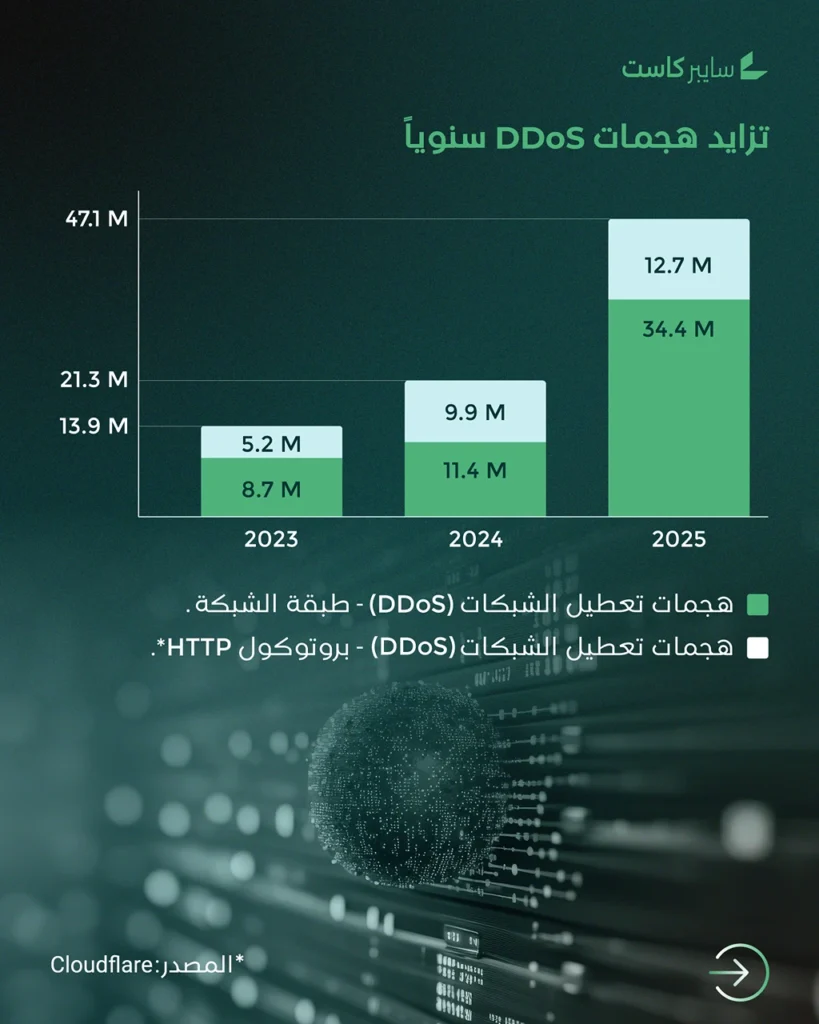

في رقم مثير للاهتمام، تشير Cloudflare إلى تسجيلها 47.1 مليون هجمة DDoS خلال عام 2025، أي أكثر من ضعف العدد المسجل في العام السابق، مع زيادة تقدرها الشركة بنسبة 236% بين عامي 2023 و2025.

تكمن خطورة هذا الحجم في أنه يغير الطبيعة التشغيلية لهجمات DDoS نفسها. فعند متوسط 5,376 عملية تصدٍ في الساعة، أي نحو 129 ألف هجمة يومياً، يمكن اعتبار هذا النوع من الهجمات حالة دائمة، شبيهة بالبريد العشوائي.

الأكثر إثارة للقلق هو تغير تركيبة الهجمات. فقد ارتفعت هجمات طبقة الشبكة، تلك التي تعتمد الإغراق الكثيف لمحاولة تشبع الروابط وجداول الحالة، إلى 34.4 مليون هجمة في 2025، مقارنة مع 11.4 مليون هجمة في 2024، أي أكثر من ثلاثة أضعاف خلال عام واحد.

يتجاوز الأمر مجرد ارتفاع أصوات ومحاولات المهاجمين، ليصل إلى تصنيع القدرة الهجومية، أي أجهزة أكثر، ونطاق ترددي أوسع، وبنية تحتية مؤجرة، وحوافز مالية متزايدة.

زمن الهجوم في الثوان

من بين التفاصيل الأكثر تأثيراً في أرقام Cloudflare، والتي قد تمر مرور الكرام بجانب الأرقام الفلكية، مسألة مدة الهجوم. إذ إن الهجمة التي بلغت ذروة 31.4 تيرابت في الثانية استمرت 35 ثانية فقط. أما سيل طلبات HTTP الذي وصل إلى 205 ملايين طلب في الثانية فلم يدم سوى تسع ثوان.

هنا تتجلى معادلة مهمة. فإذا كان الهجوم قادراً على إحداث أثره خلال ثوان معدودة ـ من فقدان الحزم إلى إعادة ضبط الجلسات، واضطراب التوجيه، وسلسلة من التأثيرات المتتابعة ـ فإن فكرة الدعم أو الاتصال بمزود الخدمة تصبح خطة صعبة التطبيق ودون فائدة فعلياً. أي أن زمن الاستجابة البشرية أصبح بلا قيمة. وما يهم هو قدرة الأنظمة تلقائياً على الاكتشاف والاستجابة والتنسيق لتجنب أي أضرار جانبية واسعة.

عندما يتحول التلفاز إلى جندي ميداني

القصة الأكثر لفتاً للنظر في التقرير تتعلق بشبكة الروبوتات التي تربطها Cloudflare بالحملة التي عُرفت باسم Aisuru-Kimwolf. وتشير التقديرات إلى أنها تضم ما بين مليون وأربعة ملايين جهاز مصاب، معظمها من أجهزة Android TV.

باحثون مستقلون يؤكدون الصورة ذاتها، مع إضافة فكرة أكثر إزعاجاً. فهجمات DDoS قد لا تكون حتى النشاط الأساسي لهذه الشبكة. فقد نشرت وحدة XLab التابعة لشركة QiAnXin تحليلاً تقنياً معمقاً لبرمجية Kimwolf، أظهر أنها لا تقتصر على وظائف DDoS، بل تشمل أيضاً تمرير الاتصالات بالوكالة (Proxy Forwarding)، والتحكم عن بعد (Reverse Shell)، وإدارة الملفات، وهي خصائص تشير إلى نموذج تحقيق دخل طويل الأمد، بما يفوق مجرد هجمات خاطفة.

بعبارة أخرى، الأجهزة نفسها القادرة على إسقاط هدف عن الشبكة يمكن تأجيرها أيضاً لتمعمل بمثابة وكلاء سكنيين» Residential Proxies))، ويجري توظيفها في أنشطة مثل جمع البيانات، والاحتيال الإعلاني، ومحاولات الاستيلاء على الحسابات.

يذهب تحقيق KrebsOnSecurity إلى أبعد من ذلك، موضحاً أن مشغلي الشبكة استفادوا على ما يبدو من خدمات وكيلة كانت مثبتة مسبقاً في المصنع على أجهزة Android TV غير معتمدة رسمياً، وهي أجهزة غالباً ما يجري شحنها بإجراءات أمنية ضعيفة، ومن دون آليات تحديث فعالة. هذا الواقع في سلسلة الإمداد، والذي تشوبه صناديق وأجهزة تلفاز منخفضة التكلفة، وأجهزة استقبال مجهولة العلامة، يخلق خزاناً جاهزاً لتجنيد شبكات الروبوتات، دون الحاجة إلى عمليات معقدة على نطاق واسع. فكل ما يتطلبه الأمر هو الوقت.

شركات الاتصالات في مرمى النيران

في الربع الرابع من عام 2025، تصدر قطاع الاتصالات وخدمات المحمول قائمة القطاعات المستهدفة، يليه قطاع تقنية المعلومات والخدمات.

يمكن من ذلك استنتاج أن شركات الاتصالات ومزودو الخدمة يمثلون نقاط اختناق. وزعزعة استقرار إحداها تعني تعطيل عشرات أو مئات الجهات التابعة في آن واحد.

وتعزز بيانات Cloudflare حول الهجمات فائقة الحجم هذا الاستنتاج، إذ تشير إلى أن كثيراً من أكبر الهجمات استهدفت عملاء من شركات الاتصالات ومزودي الخدمة، إلى جانب شركات الألعاب وخدمات الذكاء الاصطناعي التوليدي.

الهجمات فائقة الحجم، من الاستثناء إلى القاعدة

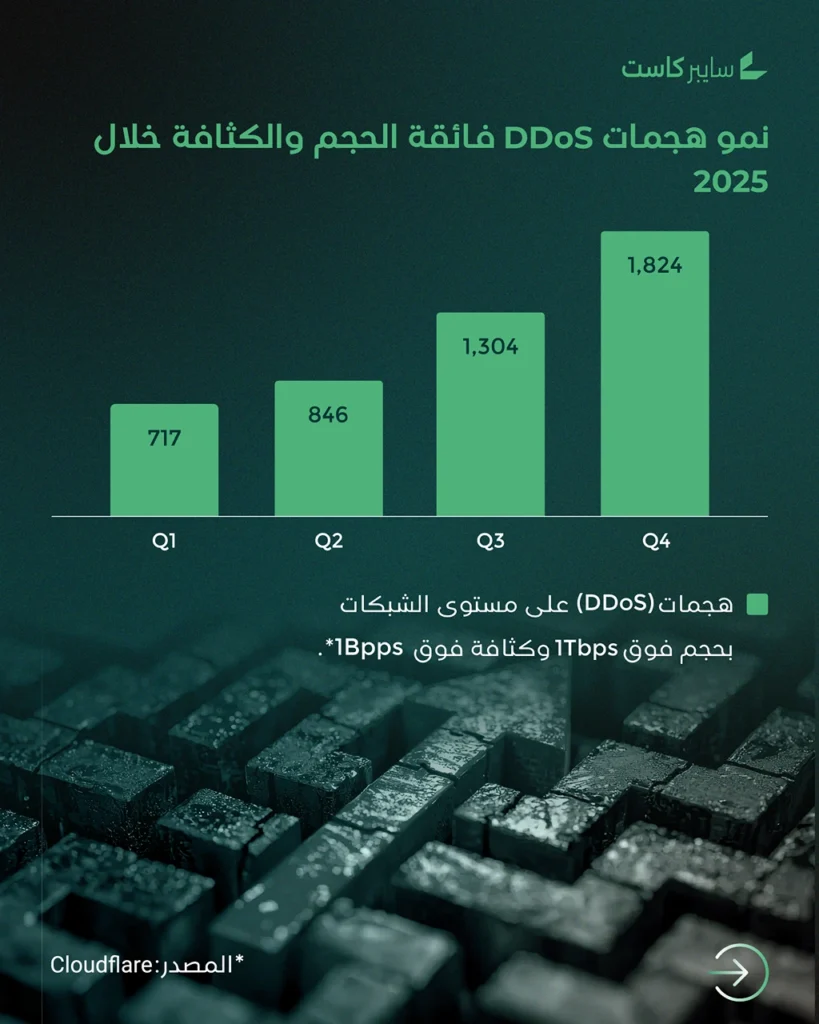

في السابق، كان مصطلح الهجمات فائقة الحجم مرتبطاً أحداث نادرة، ربما مرة في العام. لكن الواقع تغير خلال العام الماضي بشكل خاص. فقد رصدت Cloudflare ارتفاعاً مطرداً في عدد هجمات طبقة الشبكة التي تتجاوز 1 تيرابت في الثانية أو مليار حزمة في الثانية، من 717 هجمة في الربع الأول إلى 1,824 هجمة في الربع الرابع.

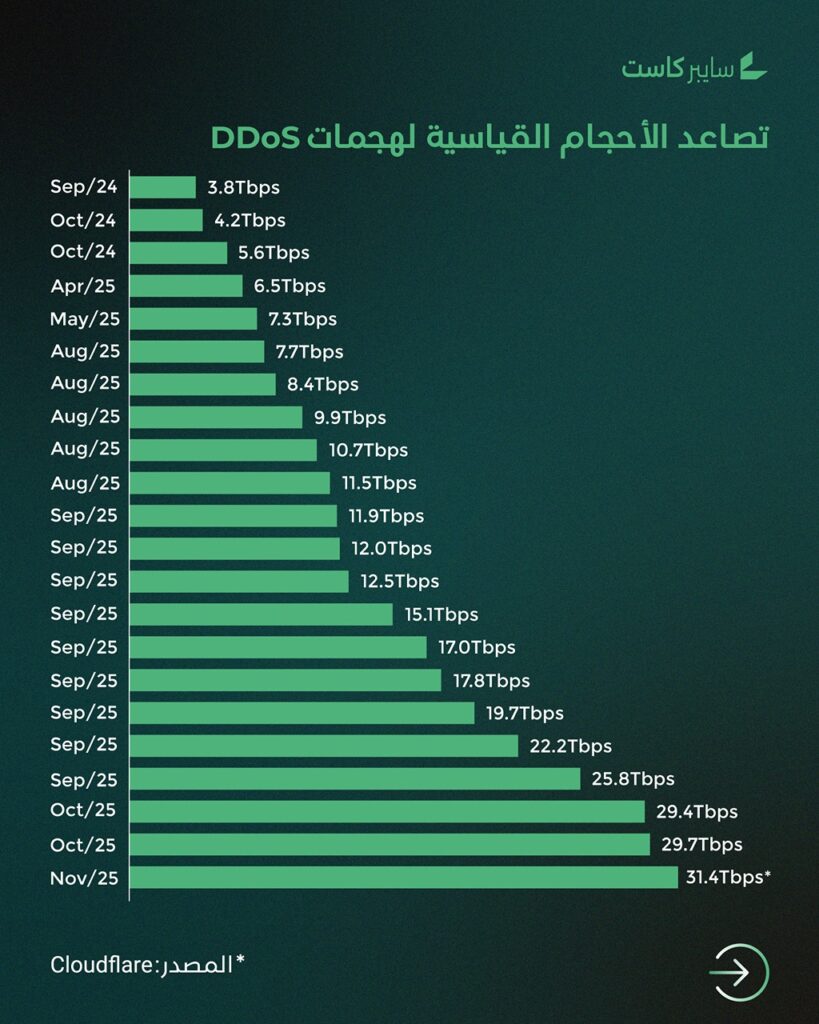

الأكثر دلالة هو التسارع في تحطيم الأرقام القياسية. إذ انتقلت ذروة الهجمات التي رصدتها الشركة من 3.8 تيرابت في الثانية في سبتمبر 2024 إلى 31.4 تيرابت في الثانية بحلول نوفمبر 2025، مروراً بقفزات متتالية عند 29.4 و29.7 تيرابت، في مشهد يوحي بمنافسة تصعيدية بين مشغلي شبكات الروبوتات ومنصات DDoS المدفوعة.

بطبيعة الحال، ليست هذه ظاهرة مقتصرة على Cloudflare. فبيانات استخبارات التهديدات لدى NETSCOUT استناداً إلى رؤيتها العالمية توثق أكثر من 8 ملايين هجمة DDoS في النصف الأول من 2025 وحده، مع ذروات متعددة التيرابت ومعدلات حزم بمليارات في الثانية.

السحابة، درع ومنصة إطلاق في آن واحد

حول مصادر الهجمات، تشير Cloudflare إلى أن قسماً كبيراً من حركة DDoS يرجع إلى مزودي بنية تحتية سحابية كبار، وهي الأماكن نفسها التي تتسم بانخفاض تكلفة الحوسبة وسرعة التزويد وقابلية التوسع.

يظهر مخطط مصادر هجمات طبقة التطبيقات حسب أرقام ASN أسماء مألوفة في الصدارة، مثل DigitalOcean، وMicrosoft، وTencent، وOracle، إلى جانب شبكات اتصالات كبيرة في منطقة آسيا والمحيط الهادئ.

هذه هي المفارقة الحديثة. إذ إن السحابة تسهل الدفاع على كثير من المؤسسات بفضل المرونة والخدمات المدارة والتعافي السريع، لكنها في الأيدي الخاطئة تجعل توليد الهجمات أسهل أيضاً. ومع تشديد المزودين لإجراءات الانضمام وكشف الإساءة، يتكيف المهاجمون، ويمزجون بين موارد سحابية، وشبكات وكلاء، وشبكات إنترنت الأشياء في منصات هجينة للإطلاق.

خلاصة

قد يبدو من السهل قراءة تقارير DDoS بوصفها سباق تسلح تقنياً، وتفاصيله تتلخص في صورة هجمات أكبر، وعمليات تصدّ أكبر، وهكذا دواليك. لكن الخلاصة الأهم لعام 2025 بالنسبة إلى مديري أمن المعلومات (CISOs) ومشغلي الشبكات هي خلاصة بنيوية:

- التوافر أصبح خاصية للمنظومة ككل؛ فوقت التشغيل يعتمد على مزودي الخدمة، وشركات الاتصالات، وحتى الأجهزة الاستهلاكية غير الآمنة التي يجندها المهاجمون.

- زمن التخفيف يتلاشى؛ أحداث تستغرق ثوان تلغي الفاصل بين الاكتشاف والاستجابة، ولا يبقى إلا الأتمتة والقدرة المسبقة.

- شبكات الروبوتات تتحول إلى منصات متعددة الاستخدام؛ الجهاز المصاب قد يشن هجوماً اليوم، ويدر دخلاً عبر خدمات الوكيل غداً.

- استهداف البنية التحتية الحرجة خيار عقلاني للمهاجمين؛ وشركات الاتصالات تتربع على قمة هرم النفوذ.

كما أصبحت العادة اليوم، الهجوم القياسي التالي لن يكون مسبوقاً بأي إنذار. وسيصل في الزمن الذي يستغرقه شخص ما، في مكان ما، لالتقاط جهاز التحكم عن بعد، ومنح تلفازه، من دون قصد، عضويته في شبكة روبوتات خبيثة.