ثغرة عالية الخطورة في واتساب تؤدي إلى تنفيذ تعليمات عن بعد دون أي تفاعل من المستخدم على منصات Apple بما فيها iPhone وMac وiPad. يعتمد الهجوم، الذي عرض الباحثون في DarkNavyOrg دليلاً تجريبياً عليه، على إرسال ملف صورة من نوع DNG إلى حساب الضحية على واتساب، لتفعيل الثغرة تلقائياً لحظة استلام الرسالة بحيث لا يحتاج المهاجم إلى إغراء الضحية أو دفعه لنقر رابط أو فتح ملف.

نقطة الدخول الأولى في الهجوم هي الثغرة المسماة CVE-2025-55177 وهي خلل منطقي في طريقة تعامل واتساب مع الرسائل. بحسب تحليل DarkNavyOrg فإن السبب يعود إلى غياب فحص تحقق يؤكد أن الرسالة الواردة قادمة من جهاز موثوق مرتبط بالحساب، فيتيح للمهاجم إرسال رسالة تبدو وكأنها صادرة عن جهاز مرتبط، ما يتجاوز طبقات أولية من الفحص ويتيح توصيل الحِمْل الخبيث إلى التطبيق.

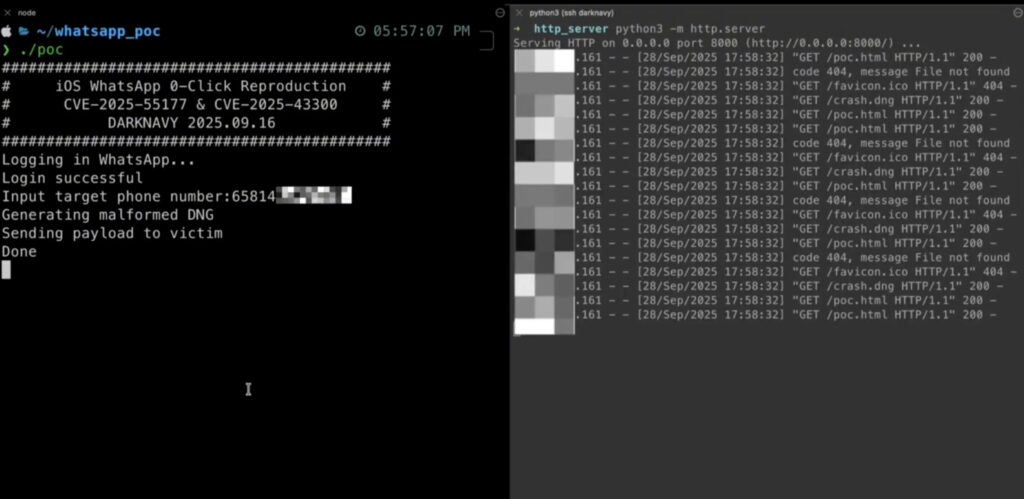

بمجرد تسليم الرسالة يجري استغلال ثغرة ثانية تحمل الرمز CVE-2025-43300، موجودة في مكتبة تحليل ملفات DNG داخل التطبيق. يعمد المهاجم إلى بناء ملف DNG يسبب مشاكل في الذاكرة عند معالجته، ما يؤدي إلى تنفيذ شفرة عن بعد.يتضمن الإثبات العملي الذي نشره الباحثون سكربت أوتوماتيكي ينجز مهام تسجيل الدخول إلى واتساب، وتوليد ملف DNG الخبيث، وإرساله إلى رقم الهاتف المستهدف، فتمتزج الخطوتان في سلسلة هجوم متكاملة تسمح باختراق صامت وسلس للجهاز.

تكمن خطورة هذا النوع من الثغرات في طبيعته الصامتة وإمكانية الوصول الكامل إلى الجهاز في حال نجاح الاستغلال. عندها قد يحصل المهاجم على صلاحيات واسعة تمكنه من قراءة رسائل الضحية، والوصول إلى بيانات حساسة، وتشغيل الميكروفون أو الكاميرا، ونشر برمجيات خبيثة إضافية. بينما يزيد عدم وجود علامات ظاهرة على الجهاز المصاب من احتمالات بقاء الاختراق دون اكتشاف لفترات طويلة.

تعكس هذه الحالة تحديات مستمرة تتعلق بتعقيد صيغ الملفات عبر المنصات وتاريخ استغلال محولات ومعالجات الملفات كناقلة لثغرات تنفيذ الشفرة عن بعد. تشكل مكتبات تحليل الصور والتعامل مع صيغ غنية بالبيانات مثل DNG منفذاً شائعاً للهجوم لأنها تتعامل مع مدخلات خارجية غير موثوقة ومعقدة تتطلب فحوصاً دقيقة وصارمة للترويس والحدود.

أشار فريق DarkNavyOrg إلى أن التحقيقات لا تزال جارية وأنهم يدرسون أيضاً ثغرة متعلقة بأجهزة سامسونغ تحمل الرمز CVE-2025-21043. حتى الآن لا توجد دلائل على وجود تصحيحات متاحة لدى المستخدمين، لذلك ينصح بتحديث واتساب ونظام التشغيل فور إصدار تحديثات أمنية لتصحيح هذه الثغرات بأسرع ما يمكن.

في سياق التوصيات العملية، على مستخدمي واتساب على أجهزة Apple التأكد من تشغيل آخر تحديثات نظام التشغيل وبرنامج واتساب، وتفعيل آليات الحماية التي يوفرها النظام، ومراقبة أي سلوك غير عادي على الأجهزة.