أظهر تقرير حديث صادر عن VulnCheck أن 768 ثغرة أمنية (CVE) تم استغلالها فعليًا لأول مرة خلال عام 2024، ما يمثل زيادة بنسبة 20% مقارنة بعام 2023، حيث سُجّل استغلال 639 ثغرة خلال ذلك العام.

استمرار تهديدات الهجمات دون انتظار (Zero-Day Attacks)

أوضح التقرير أن 23.6% من الثغرات المكتشفة حديثًا تم استغلالها في أو قبل يوم الإعلان عنها، مما يجعلها ثغرات يوم الصفر (Zero-Day Attacks) أو الهجمات دون انتظار. ورغم أن هذه النسبة انخفضت قليلًا مقارنة بعام 2023 (26.8%)، فإن البيانات تؤكد أن الاستغلال لا يقتصر على الثغرات المكتشفة حديثًا فحسب، بل يمكن أن يحدث في أي مرحلة من دورة حياة الثغرة الأمنية.

معدلات الاستغلال والتوزيع الزمني

- تم استغلال 50% من الثغرات خلال 192 يومًا من الإعلان عنها.

- 75% من الثغرات تم استغلالها خلال 1004 أيام من نشرها.

- 1% فقط من إجمالي الثغرات المعلنة خلال 2024 تم الإبلاغ عن استغلالها، وهو معدل مماثل للسنوات السابقة.

الفعاليات الأمنية وتأثيرها على تقارير الاستغلال

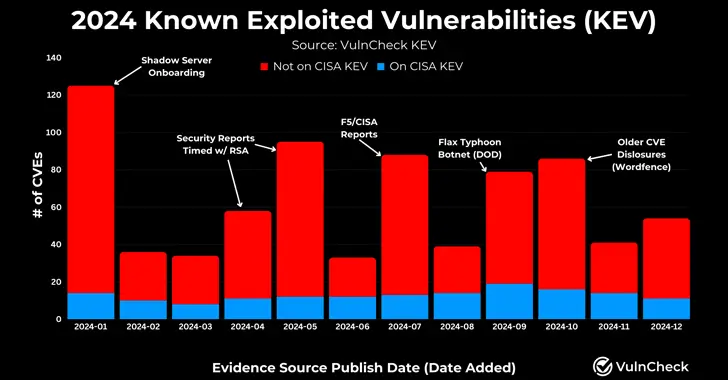

سجّل الباحثون ارتفاعًا ملحوظًا في عدد التقارير العلنية عن استغلال الثغرات خلال أبريل ومايو 2024، وهي الفترة التي تزامنت مع انعقاد مؤتمر RSA ونشر تقارير نهاية الربع المالي حول الأمن السيبراني. كما ساهمت مصادر جديدة في تعزيز التقارير الأمنية، مثل Shadowserver Foundation، وهي منظمة غير ربحية متخصصة في استخبارات التهديدات، بدأت نشاطها في يناير 2024.

وفقًا لـ VulnCheck، فقد ساهمت 112 جهة مختلفة في تقديم الأدلة الأولية حول استغلال ثغرات CVE خلال 2024، وشملت هذه الجهات شركات الأمن السيبراني، منظمات غير ربحية، شركات برمجيات تكشف عن استغلال منتجاتها، ومنصات التواصل الاجتماعي.

استنتاجات وتحذيرات

أكد التقرير أن الاستغلال لا يقتصر على الهجمات دون انتظار (Zero-Day Attacks)، بل يمكن أن يحدث في أي وقت خلال دورة حياة الثغرة. لذا، يُنصح المؤسسات باتباع نهج أمني استباقي، والحرص على تحديث الأنظمة بانتظام، ومراقبة التقارير الأمنية لتقليل مخاطر الهجمات السيبرانية.