أطلقت مؤسسة Electronic Frontier Foundation أداة جديدة باسم Rayhunter، وهي مشروع مفتوح المصدر يهدف إلى كشف أجهزة التجسس الخلوية المعروفة باسم Cell Site Simulators، والتي يطلق عليها أحياناً IMSI catchers أو Stingrays. هذه الأجهزة تعمل على انتحال هوية الأبراج الخلوية لخداع الهواتف كي تتصل بها، مما يتيح لها جمع البيانات. وتقدم Rayhunter وسيلة عملية للباحثين والصحافيين والمدافعين عن الخصوصية لرصد أي نشاط خلوي مريب.

اعتمد فريق التطوير في EFF على جهاز Hotspot منخفض الكلفة ليكون أساس الأداة. وقد ةقع الاختيار على جهاز Orbic hotspot بسعر يقارب 30 دولاراً عند الإطلاق، لتبقى العتبة المالية منخفضة وتتيح لأي مستخدم مهتم إمكانية تتبع مؤشرات المراقبة المحتملة دون عوائق مادية كبيرة.

آلية عمل Rayhunter وقدرتها على تمييز أنماط السلوك المشبوهة

تعتمد Rayhunter على مراقبة حركة التحكم بين الجهاز الخلوي والأبراج المحيطة، دون تسجيل المكالمات أو الرسائل أو الأنشطة على الإنترنت. وتركز بدلاً من ذلك على البيانات الوصفية وسلوك الشبكة، بحثاً عن علامات غير طبيعية مثل طلبات خفض مستوى الأمان في البروتوكول أو محاولات الحصول على معرفات IMSI بشكل مريب. هذه المؤشرات تعد من أبرز الأدلة على وجود جهاز تجسس نشط في المنطقة.

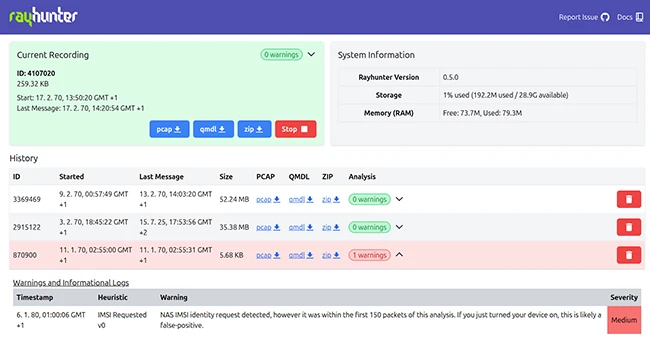

تم تصميم واجهة الأداة لتكون بسيطة. إذ يظهر خط أخضر على الشاشة عند سير الأمور بشكل طبيعي، ويتحول إلى الأحمر عند رصد نشاط قد يشير إلى وجود جهاز تجسس. في حال ظهور التنبيه، يمكن للمستخدم الدخول على واجهة الويب المدمجة عبر شبكة Wi-Fi الخاصة بالجهاز والاطلاع على التفاصيل، مع خيار تنزيل الملفات بصيغة PCAP لمزيد من التحليل أو لمشاركتها مع خبراء.

ورغم أن Rayhunter لا تعيق عمل أجهزة التجسس، فإنها توفر إمكانية لرسم خرائط حول وجودها وأنماط استخدامها. ومع مرور الوقت، يمكن أن تساعد البيانات المجموعة في الكشف عن مدى انتشار هذه الأجهزة والسياقات التي تستعمل فيها، وهو ما تأمل EFF أن يسهم في تعزيز الشفافية والمساءلة في برامج المراقبة.

الأجهزة المدعومة وطرق الحصول على الأداة

خضعت الأداة لاختبارات مكثفة على أجهزة منتشرة مثل Orbic RC400L المعروف أحياناً باسم Kajeet RC400L، إضافة إلى جهاز TP-Link M7350. كما جرى تأكيد عملها على مجموعة أخرى تشمل:

- Wingtech CT2MHS01 – أميركا

- T-Mobile TMOHS1 – أميركا

- TP-Link M7310 – أفريقيا وأوروبا والشرق الأوسط

- PinePhone وPinePhone Pro – عالمياً

- FY UZ801 – آسيا وأوروبا

- Moxee hotspot – أميركا

تتوفر Rayhunter مجاناً عبر منصة GitHub، ما يمنح أي مستخدم إمكانية تحميلها وتجربتها، سواء لمتابعة الأنشطة البحثية أو لتعزيز إجراءات حماية الخصوصية.